Prevención de Pérdida de Datos y Protección contra Amenazas

Fortalezca la prevención de pérdida de datos con un sistema robusto de monitoreo de endpoints que identifica y bloquea actividades maliciosas de los usuarios.

Trusted by 10,000+ organizations to improve productivity, security, compliance, and workforce analytics

Prevención de Pérdida de Datos (DLP)

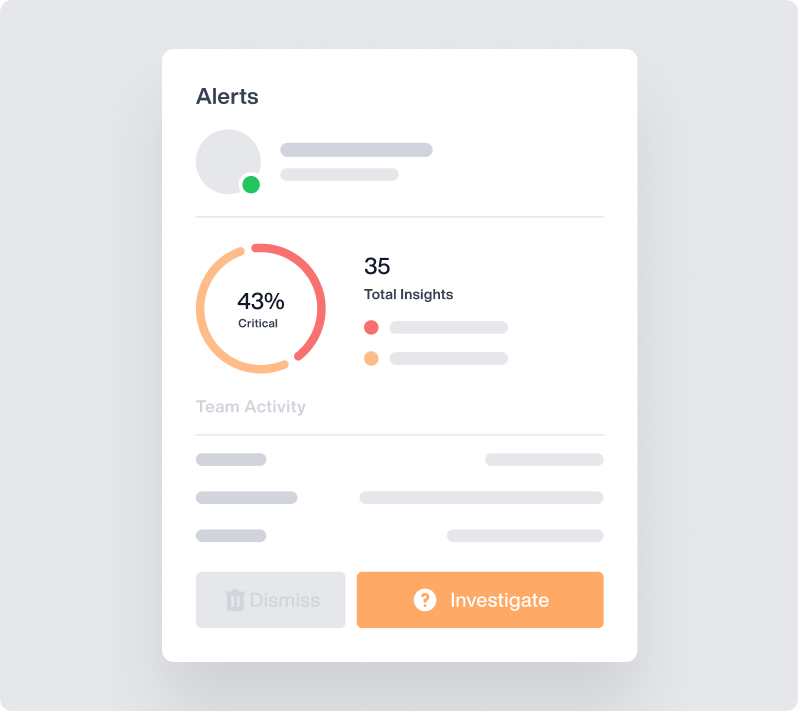

Context-Aware Behavioral Analytics

Track baseline user behavior patterns to detect anomalous data handling across endpoints, applications, and network channels. Identify sophisticated exfiltration attempts that evade traditional DLP controls, providing security teams with actionable intelligence for rapid threat containment.

Zero-Trust

Data Governance

Monitor data access and movement continuously regardless of user privilege. Analyze context to distinguish between legitimate workflows and potential insider threats, with precise controls that enforce least-privilege principles without operational disruption.

Forensic-Ready Incident Response

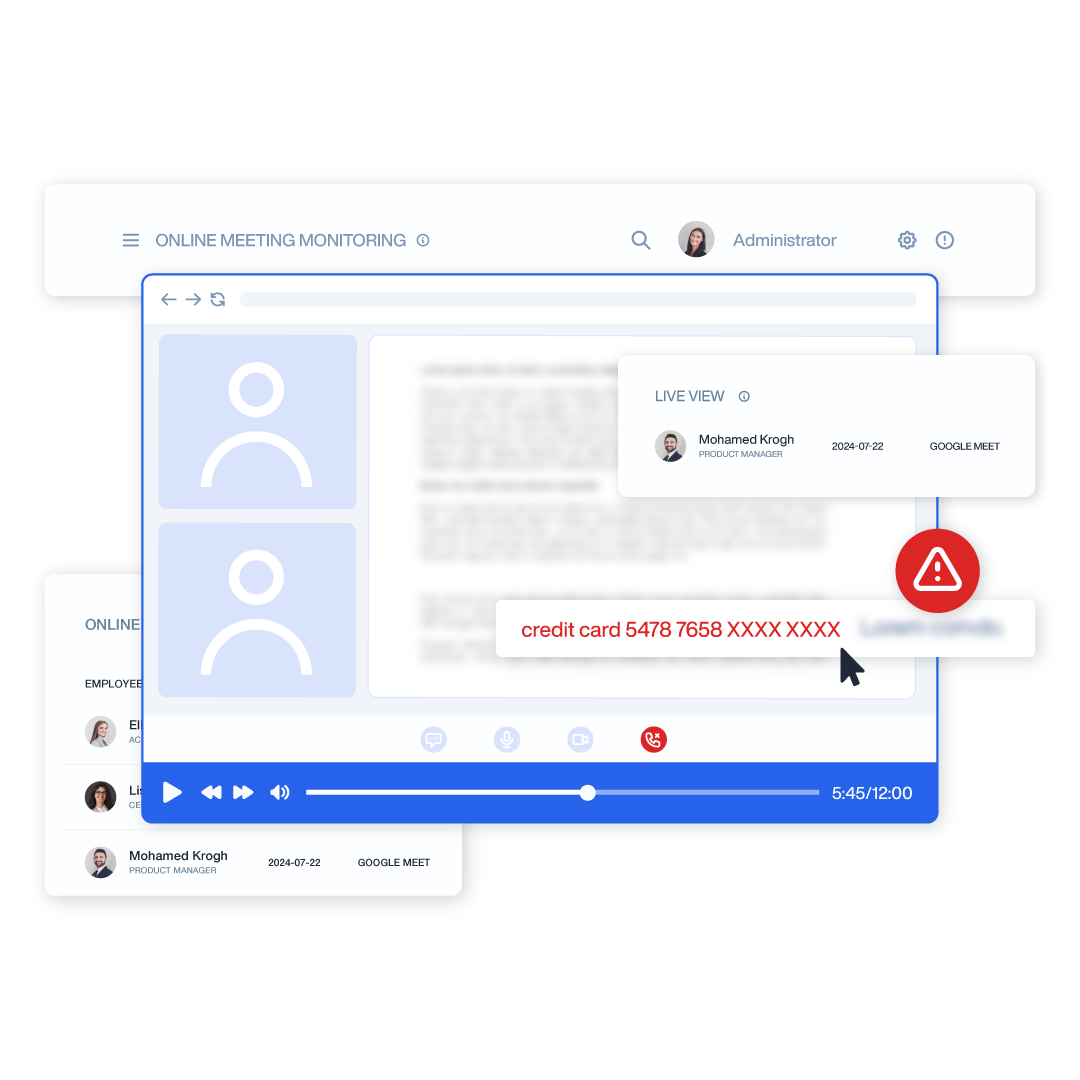

Document the complete chain of events surrounding potential data breaches with detailed user activity timelines and screen recordings. Accelerate investigations with purpose-built analysis tools that reduce response time and strengthen compliance documentation.

Funcionalidades de Teramind que impulsan la Prevención de Pérdida de Datos

Grabaciones de pantalla con registro de tiempo

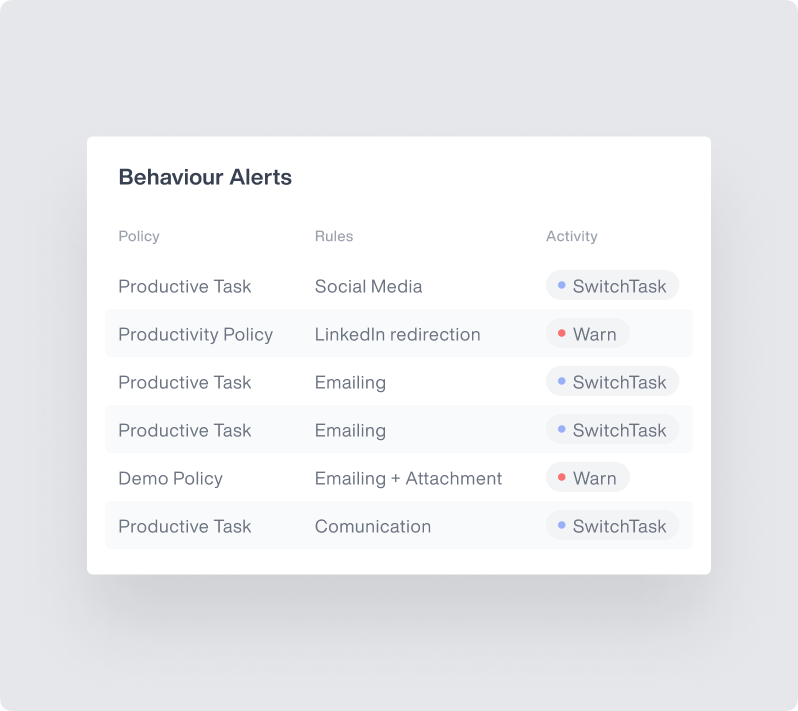

Reglas inteligentes y respuestas automatizadas

Monitoreo de Reuniones en Línea

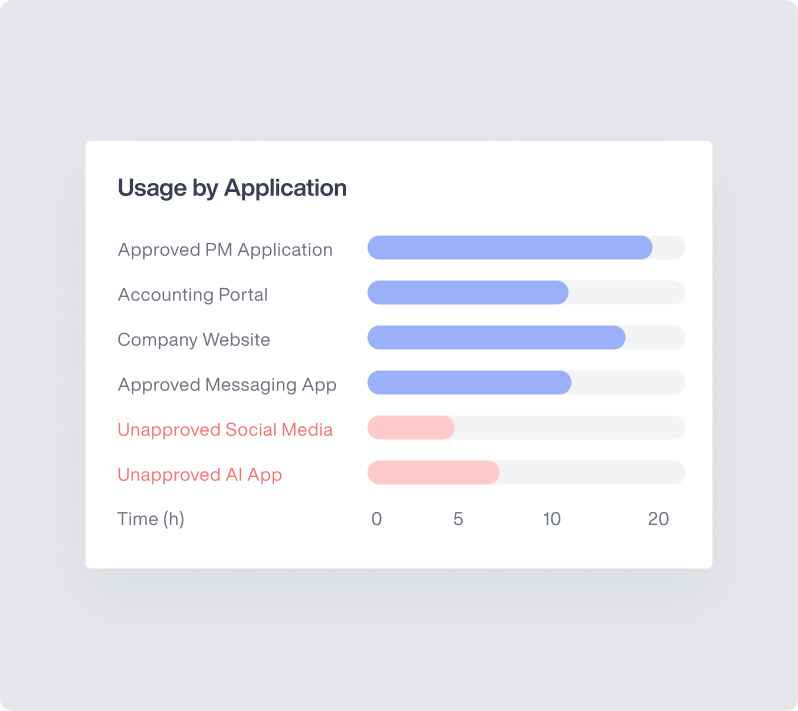

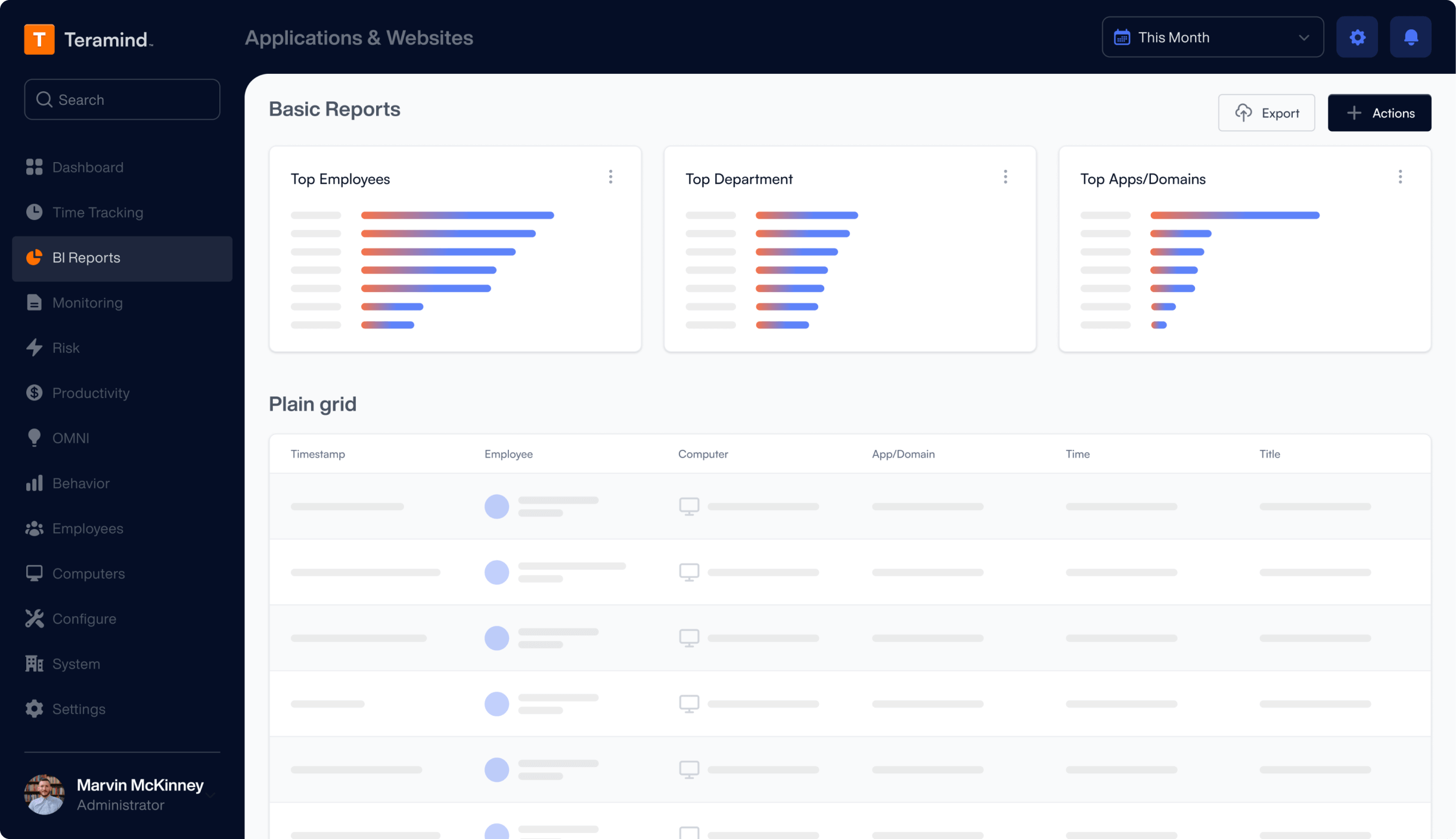

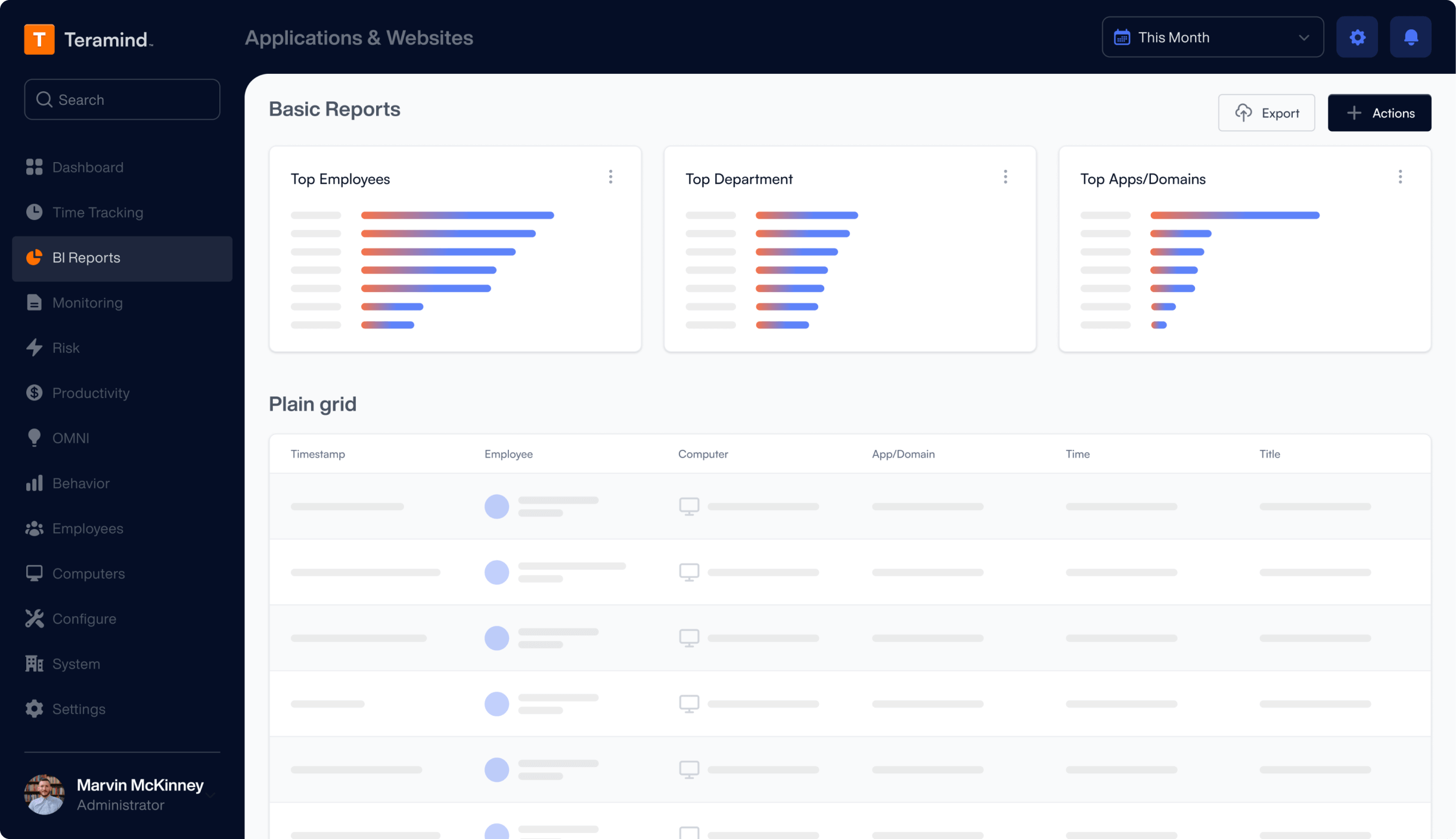

Monitoreo de sitios web y aplicaciones

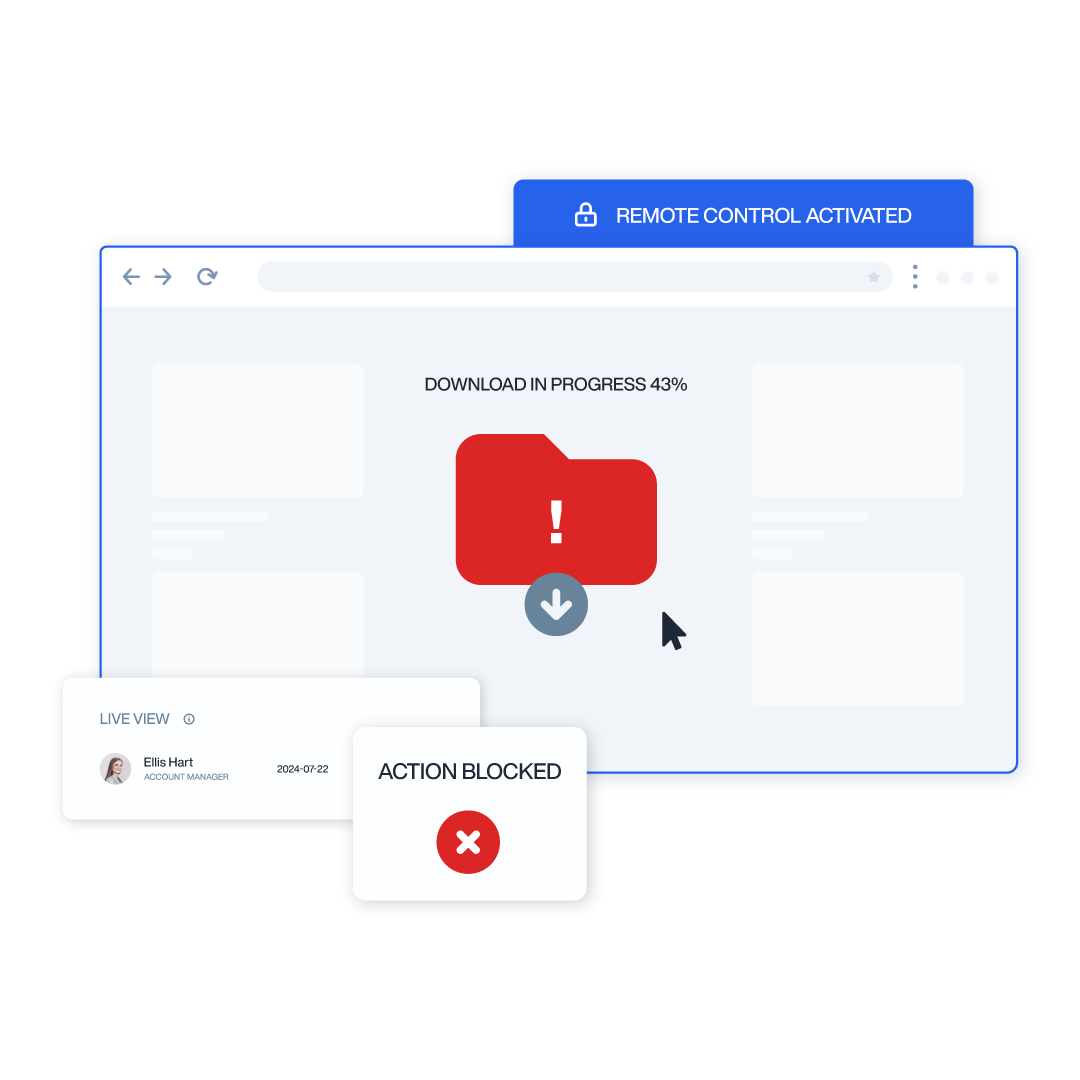

Control Remoto

de Desktop

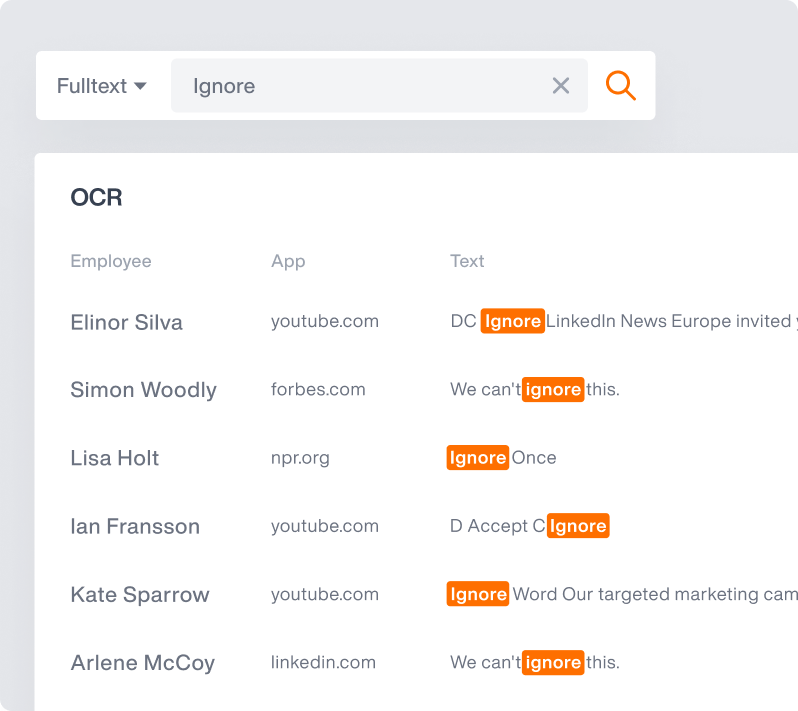

Reconocimiento óptico de caracteres (OCR)

OMNI: ¿Qué vas a descubrir con OMNI?

Core Teramind Features

Leverage Teramind’s unparalleled power to solve your workforce challenges.

Live View & Historical Playback

Monitor employee screens in real-time or review past activity with historical playback to gain complete visibility into user activity and computer activity.

Optical Character Recognition

Teramind’s OCR functionality allows you to extract text from images and screenshots, enhancing your monitoring and analysis capabilities.

Website

Monitoring

Track employee time spent on websites, identify unproductive web browsing, and enforce company policies with comprehensive website monitoring.

Application

Monitoring

Monitor application usage, track time spent on specific apps, and identify potential security risks with detailed application monitoring on your endpoints.

Email

Monitoring

Monitor employee emails to prevent data leaks, ensure compliance with company policies, and protect sensitive information.

Instant Message Monitoring

Track instant messages and conversations to gain insights into team communication and collaboration, and ensure compliance.

Social Media Monitoring

Monitor social media activity to protect your brand reputation, prevent data leaks, and ensure employees adhere to company policies.

Network

Monitoring

Gain visibility into network activity, identify potential security threats, and optimize network performance with network monitoring.

Citrix

Monitoring

Monitor employee activity within Citrix environments, track application usage, and ensure data security with specialized Citrix monitoring on your devices.

Remote Desktop Control

Take control of remote employee computers in real-time to provide support, troubleshoot issues, or prevent data breaches and insider threats.

RDP Session Recording

Record RDP sessions to gain a comprehensive understanding of user activity, troubleshoot technical problems, and ensure compliance.

Productivity

Analysis

Analyze employee productivity with detailed metrics, identify areas for improvement, and boost productivity across your team members.

Active Vs. Idle

Time Logs

Track active and idle time to understand how employees spend their work hours and optimize time management and productivity.

Unproductive Work

Time Analysis

Identify unproductive work time, analyze patterns, and implement strategies to improve efficiency and time management.

Try a Live Demo

of Teramind

Interact with a live deployment of Teramind

to see how our platform works.

Try Platform

With a Live Demo

to see how it works.

Lo que dicen nuestros clientes

«Fácil implementación, gran interfaz de usuario y un producto increíble. Aprovechamos Teramind para gestionar situaciones de alto riesgo y obtener visibilidad y alertas en profundidad. Ha superado nuestras expectativas y nos ha ahorrado importantes pérdidas de datos.»

Responsable de Seguridad y TI

Empresa manufacturera de 7.000 millones de dólares

«Herramienta rentable de DLP y de Análisis del Comportamiento de los Usuarios». «Fácil de configurar, incluso en servidor local. Sin impacto para el usuario final. Rentable. Tanto DLP como análisis del comportamiento de los usuarios».

Director de TI

Proveedor de servicios gestionados de 3.000 millones de dólares

«¡Ha sido una experiencia increíble y un software maravilloso que hace exactamente lo que quieres! Seguridad, control, tranquilidad, capacidad para saber todo lo que ocurre en la organización. Muy fácil de usar. ¡Te proporciona datos reales! Nos ha dado la protección que necesitábamos».

Renee H

Jefe de Seguridad Informática

No esperes a que ocurra un incidente. Anticípate.

¿Cómo puedo saber si un usuario comienza a interactuar de manera inapropiada con los datos o canales de exfiltración?

Cada vez que los usuarios cambian su forma de interactuar con datos o canales externos, es momento de investigar más a fondo. Con la IA de Teramind, conocerás los cambios de comportamiento temprano. Además, la grabación de pantalla de Teramind te permite investigar al instante, para que puedas ver rápidamente una reproducción y saber exactamente qué está ocurriendo.

Si un usuario ejecuta una línea de comandos o programa fuera de su nivel de habilidad esperado, ¿es una señal de alerta?

Si un usuario de repente comienza a realizar acciones fuera de su descripción de trabajo, como un profesional de marketing que ejecuta un script de PowerShell sin asistencia, podría ser momento de investigar. La IA de Teramind puede detectar cuando el comportamiento de alguien se desvía notablemente de sus actividades esperadas, brindándote una alerta temprana de que algo no está bien.

¿Existe una manera de recibir alertas sobre cambios en el uso de USB o trabajos de impresión?

Los USB y la impresión siguen siendo métodos comunes que los insiders pueden utilizar para intentar exfiltrar datos sensibles. Como Teramind genera telemetría a partir de OCR, registro de pulsaciones de teclas y todas las demás actividades de usuario en un endpoint, nuestra IA está entrenada para detectar incluso los métodos de exfiltración más ingeniosos.